Zap

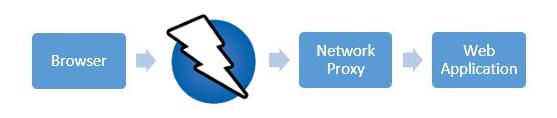

El proxy ZAP (Zed Attack Proxy) es una herramienta de seguridad desarrollada por OWASP (Open Web Application Security Project) que se utiliza para realizar pruebas de penetración en aplicaciones web. Funciona como un proxy de interceptación que permite a los usuarios analizar y manipular el tráfico HTTP/HTTPS entre el navegador y la aplicación web, lo que facilita la identificación de vulnerabilidades de seguridad.

Algunas características clave de ZAP incluyen:

-

Interceptación y modificación de tráfico: Permite inspeccionar, modificar y repetir solicitudes HTTP, lo que es útil para probar la seguridad de las aplicaciones web.

-

Escaneo automatizado: ZAP incluye herramientas para realizar escaneos automáticos de vulnerabilidades, buscando problemas comunes como inyecciones SQL, XSS, y otros.

-

Modo pasivo: Puede operar en un modo pasivo donde simplemente observa el tráfico sin modificarlo, permitiendo la identificación de vulnerabilidades sin afectar la aplicación.

-

Herramientas adicionales: Incluye un conjunto de herramientas para realizar tareas específicas, como la exploración de aplicaciones, pruebas de fuerza bruta en formularios de autenticación, análisis de contenido, etc.

ZAP es ampliamente utilizado por profesionales de seguridad, desarrolladores y testers para asegurar que las aplicaciones web sean más resistentes a ataques. Es gratuito, de código abierto y tiene una interfaz amigable, lo que lo hace accesible para usuarios de diferentes niveles de habilidad.